567 : 데이터

4 : 전송계층 = 포트번호, 제어 플래그

TCP = 신뢰성 있는 1:1 통신

UDP = 브로드캐스트 , 1:N 통신, 192.168.0.255

3 : 네트워크 계층 = IP, fragmentation ID

(파편화 된 패킷의 조립 순서)

2 : 데이터링크 계층 = mac

=========================================

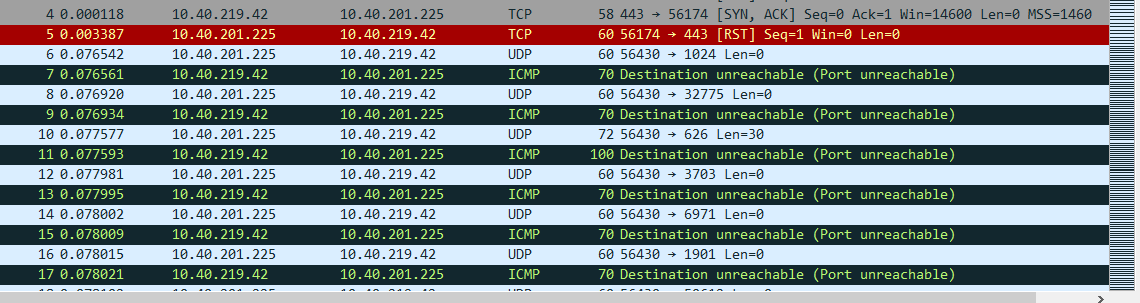

udp 프로토콜을 이용하여 port scan을 합니다

열린포트 해당통신에맞는 메세지를 udp응답으로 전송

닫힌포트 icmp port unreachable 수신

반응이없을때는 보안장비에서 차단합니다

==========================

실습

일단

제대로보기위해서

wireshark--------------

ip.addr == 192.168.~~ (스캔 대상 ip)

kali linux-----------------

터미널에서

nmap -sU 192.168.~~~~(스캔대상)

그리고 udp 스캔은 성능이 떨어지기때문에

udp 스캔은 사용할일이 실무에서도 거의 사용할 필요가없다.

시험에나오기때문에 시험공부겸하자

'공격기법 및 탐지' 카테고리의 다른 글

| udp flooding, syn flooding 공격 실습 (0) | 2021.01.06 |

|---|---|

| ddos - udp flooding (0) | 2021.01.05 |

| stealth scan - tcp fin scan, tcp x-mas scan, tcp null scan (0) | 2021.01.04 |

| tcp half open scan (0) | 2021.01.04 |

| tcp syn(full. open. connect) scan (0) | 2021.01.04 |